Android Testy Penetracyjne With Many Choices

Zaczynamy od uruchomienia narzędzia Android Device Monitor. Zajmujemy się APT Advanced Persistent Threats symulującymi kompleksowe scenariusze hakerskich ataków.

Read Blue Team Field Manual Free Are You Searching For Blue Team Field Manual Author Alan White Publisher Createspace Independe Rtfm Team Blue Pdf Books

W tym przypadku proces jakharaseemdiva jest dostępny na porcie 8600.

Android testy penetracyjne. Komputer na potrzeby testu. Testy penetracyjne to praktyczne badanie bezpieczeństwa systemu IT. Zapoznamy się ze sposobem na stworzenie backdoora oraz umieszczenie go w dowolnej aplikacji na platformie Android.

Drozer działa w architekturze klient-serwer a my użyjemy jego dwóch komponentów. Ortodoksi będą wręcz uwaŜali Ŝe w punkcie startowym testów nie powinna być dostępna nawet minimalna wiedza o atakowanym obiekcie a wszystkie działania powinny odbywać się ogólną metodą black box. Testy penetracyjne pozwalają sprawdzić rzeczywisty poziom bezpieczeństwa systemów IT oraz zidentyfikować realne zagrożenia.

Rozmowa z Michałem ze Zdalny Admin – Administracja serwerami DevOps Cloud SerweryZ nagrania dowiesz się min. Testy penetracyjne to postępowanie dokładnie jak hacker. Aby przeprowadzić symulowany atak na swoją infrastrukturę IT należy mieć do dyspozycji oddzielny komputer.

Test penetracyjny – kontrolowany atak na system teleinformatyczny usługę bądź aplikację mający na celu praktyczną ocenę bieżącego stanu bezpieczeństwa komponentu w szczególności obecności znanych podatności i odporności na próby przełamania zabezpieczeń. Testy penetracyjne aplikacji mobilnych. Jest to coś w rodzaju audytu mającego wskazać miejsca podatne na różnego rodzaju ataki.

Forma black-box wykorzystywana jest przede wszystkich podczas. Test penetracyjny proces polegający na przeprowadzeniu kontrolowanego ataku na system teleinformatyczny mający na celu praktyczną ocenę bieżącego stanu bezpieczeństwa tego systemu w szczególności obecności znanych podatności i odporności na próby przełamania zabezpieczeń. Testy penetracyjne aplikacji Aplikacje są coraz częstszym celem ataków cybernetycznych niezależnie od tego czy są to autorskie czy też gotowe rozwiązania.

Testy penetracyjne wykonywane są przeważnie przez specjalistów z zewnętrznych firm. Analiza incydentów Jeśli u Państwa w firmie wystąpił incydent możemy pomóc określić jaki miał przebieg i zasięg. Dzięki testom penetracyjnym prowadzonym przez naszych specjalistów dowiesz się o istnieniu podatności poszczególnych elementów aplikacji zanim ktoś niepożądany wykorzysta je przeciwko Tobie.

Audyt polega na przeprowadzeniu kontrolowanego ataku na infrastrukturę IT dzięki któremu Klient otrzymuje realną ocenę stanu bezpieczeństwa infrastruktury wskazując luki bezpieczeństwa które mogą zostać wykorzystane do skompromitowania zabezpieczeń. To obecnie bardzo popularny rodzaj aplikacji tuż po aplikacjach webowych ponieważ rynek urządzeń mobilnych rozwija się najszybciej. Testy penetracyjne to kontrolowany atak na system klienta przeprowadzony przez specjalistę który wykorzystuje pełnię swojej wiedzy i doświadczenia w celu sforsowania zabezpieczeń.

Są to choćby wymagania wieloczynnikowego uwierzytelnienia dla administratorów testy penetracyjne dwa razy do roku czy większy nacisk na mechanizmy detekcji ataków. Po włączeniu go powinniśmy zobaczyć nasze urządzenie wraz z listą możliwych do debugowania procesów i przypisanymi do nich portami. TESTY PENETRACYJNE I AUDYTY BEZPIECZEŃSTWA.

Nasze testy penetracyjne przeprowadzamy ręcznie zgodnie z metodologią OWASP Open Web Application Security Project po otrzymaniu Twojej autoryzacji wykorzystujemy pełen zakres technik i metod dzięki którym możemy odkryć luki w zabezpieczeniach i podatności na atak w serwerach bazach danych czy aplikacjach webowych lub mobilnych. Najlepiej użyć do tego celu egzemplarz wyposażony w niezależne łącze internetowe. Składają się na niego zarówno testy manualne jak i automatyczne które razem dają wgląd w to jak przebiegłby potencjalny atak.

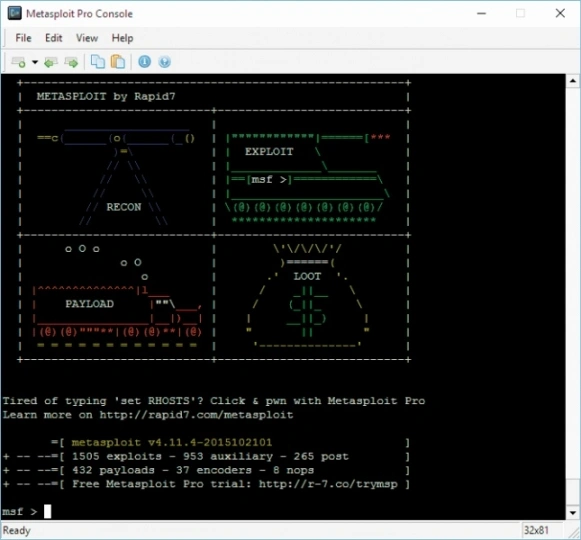

To podejście ma swoje zalety. Testy penetracyjne każdego rozwiązania oraz audyty procesów kodu i konfiguracji. Testy penetracyjne sposób instalowania platformy Metasploit.

Dzisiaj 2804 opublikowana została nowa wersja dokumentacji PCI-DSS 32. Podczas takiego testu przeprowadzana jest kontrolowana próba ataku i znalezienia dziur mogących narazić użytkowników na niebezpieczeństwo. Wykonujemy testy penetracyjne aplikacji mobilnych.

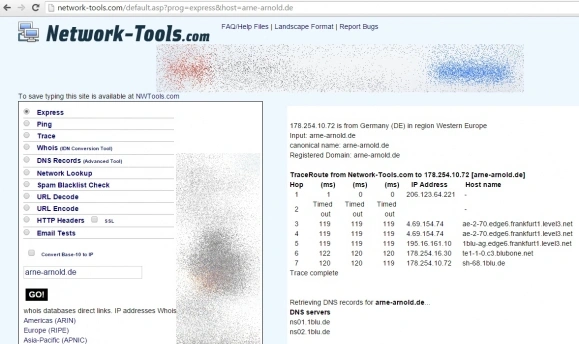

Testy penetracyjne polegają na przeprowadzaniu kontrolowanego ataku lub rozpoznania na sieć informatyczną witrynę usługę lub aplikację internetową w celu wykrycia podatności błędów konfiguracji oraz luk w zabezpieczeniach. Wykonujemy wiele testów aplikacji mobilnych dla platform Google Android oraz Apple iOS. – Jakie umiejętności są kluczowe.

Wykonujemy testy penetracyjne Android iOS rozwiązań cross-platform oraz hybrydowych. Testy-Penetracyjnepl Zagórze Krakow Poland. Ataki socjotechniczne na pracowników.

Zapraszamy na stronę internetową wwwtesty-penetracyjnepl. Testy penetracyjne to symulacja hakerskiego ataku którego celem jest weryfikacja zabezpieczeń danego zasobu takiego jak sieci czy wszelkiego rodzaju aplikacje od aplikacji webowych przez aplikacje mobilne po aplikacje desktopowe oraz klient-serwer. Zmiany w porównaniu z 31 nie są takie kosmetyczne jakby się mogło wydawać.

Będzie on wykorzystywał narzędzie Drozer które służy przede wszystkim do testowania bezpieczeństwa mobilnych aplikacji. Skupiają się one głównie na dwóch głównych obszarach.

Testy Penetracyjne Nowoczesnych Serwisow Kompendium Inzynierow Bezpieczenstwa Ksiazka Ebook Prakhar Prasad Ksiegarnia Informatyczna Helion Pl

Kali Linux Testy Penetracyjne Polish Edition Ansari Juned Ahmed Najera Gutierrez Gilberto 9788328351233 Amazon Com Books

Kali Linux Testy Bezpieczenstwa Testy Penetracyjne I Etyczne Hakowanie Ksiazka Ebook Ric Messier Ebookpoint Pl Tu Sie Teraz Czyta

Czego Ucza Metodologie Testow Penetracyjnych Cz 1

Testy Penetracyjne Dla Zaawansowanych Hakowanie Najlepiej Zabezpieczonych Sieci Na Swiecie Ksiazka Ebook Wil Allsopp Ksiegarnia Informatyczna Helion Pl

Hacking I Testy Penetracyjne Podstawy Ksiazka Patrick Engebretson Ksiegarnia Informatyczna Helion Pl

The Pilo Family Circus Paperback March 24 2009 How To Pass Exams Apple Iphone Pf Changs Gift Card

Testy Penetracyjne Pentesty Testy Bezpieczenstwa It

Kali Linux Testy Penetracyjne Polish Edition Ansari Juned Ahmed Najera Gutierrez Gilberto 9788328351233 Amazon Com Books

Easy Amp Quick Ways To Recover Your Forgotten Instagram Password Quick Easy Reset Instagram Password Passwords

Zrob To Sam Testy Penetracyjne Krok Po Kroku Pc World Testy I Ceny Sprzetu Pc Rtv Foto Porady It Download Aktualnosci

Zrob To Sam Testy Penetracyjne Krok Po Kroku Pc World Testy I Ceny Sprzetu Pc Rtv Foto Porady It Download Aktualnosci

Testy Penetracyjne Hacking Ksiazki Wydawnictwo Helion Ksiegarnia Helion Pl

Backtrack 5 Testy Penetracyjne Sieci Wifi Ksiazka Ebook Vivek Ramachandran Ksiegarnia Informatyczna Helion Pl

Kali Linux Testy Penetracyjne Ksiazka Ebook Joseph Muniz Aamir Lakhani Ksiegarnia Informatyczna Helion Pl

Kali Linux Testy Penetracyjne Wydanie Ii Ksiazka Ebook Juned Ahmed Ansari Ksiegarnia Informatyczna Helion Pl

Kali Linux Testy Penetracyjne I Bezpieczenstwo Sieci Dla Zaawansowanych Wydanie Ii Ksiazka Ebook Vijay Kumar Velu Ksiegarnia Informatyczna Helion Pl

Post a Comment for "Android Testy Penetracyjne With Many Choices"